OpenClaw Security: 6 Rizik a Jak Se Před Nimi Chránit

OpenClaw Security představuje šest klíčových rizik, která ohrožují vaše digitální prostředí, a zároveň nabízí konkrétní způsoby, jak se před nimi efektivně chránit. Abyste minimalizovali ztráty a zvýšili bezpečnost, musíte znát nejen hrozby, ale i osvědčené metody obrany, které lze ihned implementovat.

Toto shrnutí je jen začátek. Podrobně rozebíráme každé riziko s reálnými příklady, nástroji a strategiemi, které jsme v praxi ověřili. Pokud chcete opravdu pochopit nuance a vybrat správný přístup pro svůj systém, čtěte dál – detaily rozhodují.

Obsah článku

- Co je OpenClaw Security a jak funguje

- Nejčastější rizika OpenClaw Security a ochrana před nimi

- Typy hrozeb v OpenClaw Security

- Jaké chyby dělají firmy při implementaci OpenClaw Security?

- Kdy nestačí základní ochrana OpenClaw Security?

- Jak efektivně monitorovat a vyhodnocovat rizika openclaw Security

- Doporučené nástroje pro zabezpečení s OpenClaw Security

- Kroky k zavedení ochrany proti rizikům OpenClaw Security

- Nejčastější dotazy

- jak zjistím, zda je moje implementace OpenClaw Security opravdu bezpečná?

- Co dělat, když OpenClaw Security začne neočekávaně zpomalovat systém?

- Je lepší používat OpenClaw Security samostatně nebo v kombinaci s tradičními bezpečnostními nástroji?

- Kdy je vhodné přejít z lokálního nasazení OpenClaw na cloudové řešení?

- Jaký je rozdíl mezi OpenClaw Security a běžnými AI bezpečnostními systémy?

- Závěrečné myšlenky

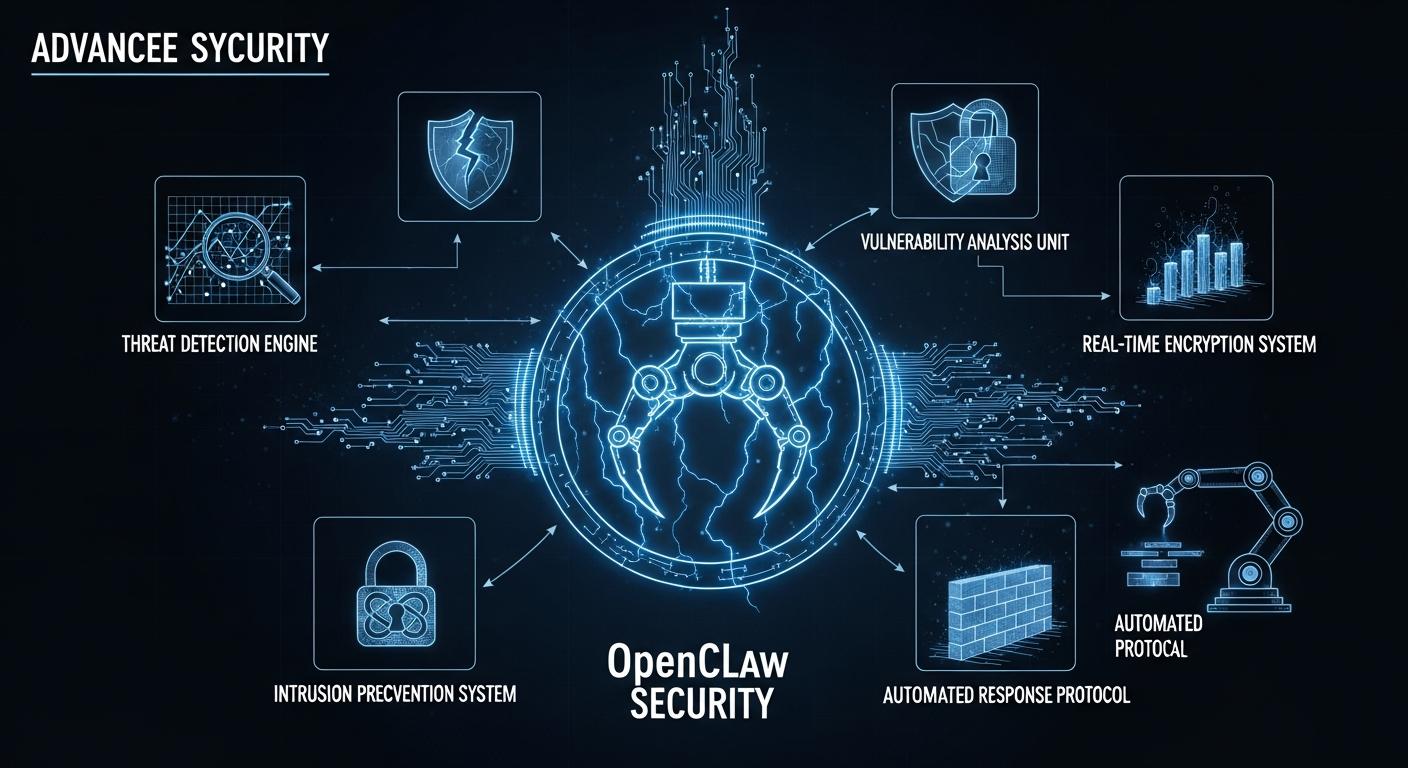

Co je OpenClaw Security a jak funguje

OpenClaw Security je soubor principů a nástrojů určených k ochraně AI agentů OpenClaw před kybernetickými hrozbami.

openclaw umožňuje AI agentům přístup k souborům, e-mailům, kalendáři a dalším zdrojům systému, což představuje vysoké bezpečnostní riziko. Ochrana spočívá v izolaci, řízení identity a správném nastavení runtime prostředí, aby se minimalizovaly možnosti zneužití nebo úniku dat [[3]](https://www.microsoft.com/en-us/security/blog/2026/02/19/running-openclaw-safely-identity-isolation-runtime-risk/).

Fungování openclaw Security je založeno na kombinaci technik kontejnerového zabezpečení a síťové izolace.

Think of it like this: OpenClaw běží uvnitř bezpečně uzavřeného kontejneru, který omezuje jeho přístup jen na povolené zdroje. Správci tak mohou definovat pravidla, která zabraňují neautorizovanému přístupu k citlivým datům či systémovým příkazům [[1]](https://www.datacamp.com/tutorial/openclaw-security).

Klíčem k OpenClaw Security je také monitorování chování AI agenta v reálném čase.

Systém sleduje všechny operace OpenClawu a upozorňuje na neobvyklé aktivity, jako je opakované pokusné přihlášení nebo nečekané změny v systému. taková opatření pomáhají odhalit potenciální útoky dříve, než způsobí škodu [[4]](https://www.techradar.com/pro/here-are-the-openclaw-security-risks-you-should-know-about).

Jak se liší OpenClaw Security od běžných bezpečnostních opatření?

OpenClaw Security je specializovaný přístup zaměřený na specifika AI agentů s trvalým systémovým přístupem. Běžné firewally nebo antiviry nestačí, protože OpenClaw má unikátní schopnosti automatizace a integrace do systémových procesů. Proto potřebujete vrstvenou obranu kombinující izolaci, řízení identity a kontinuální monitoring [[5]](https://www.bitsight.com/blog/openclaw-ai-security-risks-exposed-instances).

Nejčastější rizika OpenClaw Security a ochrana před nimi

Nejčastější rizika openclaw Security vyplývají z vysokého stupně přístupu AI agentů k citlivým systémovým zdrojům.

Největším nebezpečím je neoprávněný přístup nebo zneužití oprávnění, které může vést k úniku dat nebo narušení integrity systému. Typicky se objevují pokusy o eskalaci práv, kdy útočník využije slabiny v řízení identity a přístupových rolí.

| Riziko | Popis | Ochrana |

|---|---|---|

| Eskalace práv | Útočník získá vyšší oprávnění než má mít AI agent. | Implementujte princip nejmenších oprávnění a pravidelné audity přístupů. |

| Únik dat | Nevhodné nastavení izolace umožní exfiltraci citlivých informací. | Kontejnerová izolace a šifrování dat v klidu i během přenosu. |

| Zneužití runtime prostředí | Manipulace s prostředím běhu AI agenta k obejití bezpečnostních opatření. | Kontinuální monitoring a rychlá reakce na anomálie v chování systému. |

| Sociální inženýrství | Útočníci manipulují uživatele nebo správce, aby získali přístup. | Školení zaměstnanců a dvoufaktorová autentizace pro kritické operace. |

K ochraně před těmito riziky musíte kombinovat technické i organizační opatření.

Základním krokem je nasazení silného řízení identity (IAM) a segmentace sítí. V praxi to znamená, že OpenClaw běží pouze v omezených kontejnerech s jasně definovanými pravidly.Navíc doporučuji využít nástroje jako Sysdig nebo Falco pro detekci podezřelých vzorců chování v reálném čase.

Jak často je třeba kontrolovat nastavení bezpečnosti OpenClaw?

Nastavení bezpečnosti by se mělo auditovat minimálně čtvrtletně, ideálně však po každé větší změně systému. Pravidelná revize pomůže odhalit nové slabiny dříve, než je mohou útočníci zneužít. Doporučuji také automatizované skeny konfigurace pomocí nástrojů jako OpenSCAP nebo Prisma Cloud.

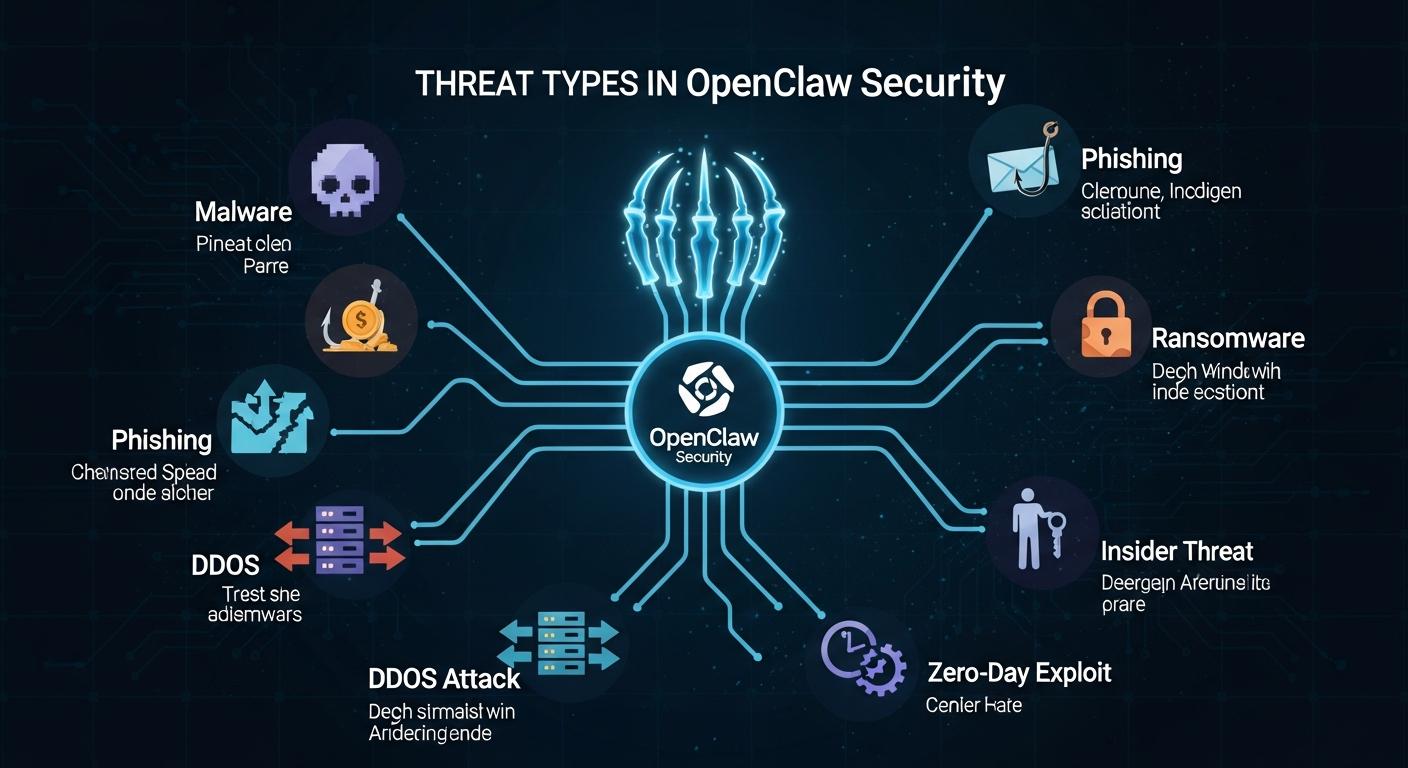

Typy hrozeb v OpenClaw Security

Hrozby v OpenClaw Security jsou různorodé a často vyžadují kombinaci technických i lidských opatření.

mezi nejčastější typy hrozeb patří interní i externí útoky, které cílí na slabiny v přístupových právech, runtime prostředí a komunikačních kanálech AI agentů. Každý typ hrozby vyžaduje specifický přístup k detekci a prevenci.

| Typ hrozby | Popis | Příklad | Ochranné opatření |

|---|---|---|---|

| eskalace práv | Útočník získá oprávnění nad rámec povolených rolí AI agenta. | Zneužití chyby v IAM systému k získání administrátorského přístupu. | Implementace principu nejmenších oprávnění,pravidelné audity a segmentace sítí. |

| Útoky na runtime prostředí | Manipulace s běhovým prostředím AI, například úprava konfigurace nebo knihoven. | Využití zranitelnosti containeru pro spuštění škodlivého kódu mimo sandbox. | Kontejnerová izolace, monitoring procesů nástroji jako Falco či Sysdig. |

| Únik dat (Data Exfiltration) | Nevhodné nastavení izolace vede k odcizení citlivých informací. | Přenášení dat mimo zabezpečenou síť přes neautorizované kanály. | Šifrování dat v klidu i při přenosu, monitorování síťového provozu. |

| Sociální inženýrství | Manipulace uživatelů nebo správců za účelem získání přístupových údajů. | Phishingové útoky zaměřené na administrátory OpenClaw systémů. | Pravidelné školení, dvoufaktorová autentizace a jasná bezpečnostní politika. |

| zranitelnosti softwaru | Nedostatky v kódu OpenClaw nebo souvisejících komponentách umožňují útoky. | Zneužití zero-day chyby pro vzdálený přístup k systémovým zdrojům. | Pravidelné aktualizace, penetrační testy a nasazení WAF (Web Request Firewall). |

K úspěšnému zvládnutí těchto hrozeb je klíčová pravidelná revize bezpečnostních politik a aktivní monitoring aktivit AI agentů.

Doporučuji využít nástroje jako OpenSCAP pro automatizované hodnocení konfigurací a Prisma Cloud pro komplexní správu bezpečnosti cloudových prostředí. Také nezapomínejte na integraci SIEM systémů pro lepší korelaci událostí.

Jak rozpoznat specifické typy hrozeb v praxi?

Nástroje pro behaviorální analýzu dokážou odhalit anomálie dříve, než dojde k narušení bezpečnosti. Například Sysdig detekuje neobvyklé volání systémových funkcí, což signalizuje možné zneužití runtime prostředí. Podobně Falco sleduje podezřelé změny konfigurací či nepovolené síťové komunikace.

Jaké chyby dělají firmy při implementaci OpenClaw Security?

Nejčastější chybou firem je podcenění komplexnosti openclaw Security a nedostatečná příprava na její specifika.

Firmy často implementují bezpečnostní opatření jako by šlo o běžný IT systém, přitom OpenClaw Security vyžaduje hlubší integraci s AI agenty a jejich chováním. Výsledkem je neúplné pokrytí rizik a falešný pocit bezpečí.

Další častou chybou je zanedbání pravidelného auditu a aktualizace bezpečnostních politik.

Bez neustálé revize a adaptace na nové hrozby může i dobře nastavený systém rychle zastarat. Firmy často spoléhají na jednorázové nasazení bez kontinuálního monitoringu, což výrazně zvyšuje riziko úniku dat nebo eskalace práv.

| Chyba | Popis | Dopad | Řešení |

|---|---|---|---|

| Přehnaná důvěra v základní ochranu | Spoléhání se pouze na defaultní nastavení bez přizpůsobení konkrétním potřebám. | Nedetekce sofistikovaných útoků, zranitelnosti zůstávají otevřené. | Přizpůsobení politik, nasazení pokročilých nástrojů jako SIEM a behaviorální analýzy. |

| Nedostatečné školení zaměstnanců | Podcenění lidského faktoru v bezpečnosti, absenci pravidelných školení a testování odolnosti proti sociálnímu inženýrství. | Zvýšené riziko phishingu a zneužití přístupových údajů. | Pravidelné školení,simulace útoků,dvoufaktorová autentizace. |

| Nepřesné řízení přístupových práv (IAM) | Nevhodná segmentace rolí a příliš široká oprávnění pro AI agenty i uživatele. | Eskalace práv a zneužití systému útočníky i interními uživateli. | Zavedení principu nejmenších oprávnění, pravidelné audity IAM systémů. |

| Ignorování monitoringu runtime prostředí | Nezavedení aktivního sledování procesů a změn v běhovém prostředí AI agentů. | Zpožděná reakce na útoky využívající containerové či runtime zranitelnosti. | Nasazení nástrojů jako Falco nebo Sysdig pro kontinuální monitoring. |

Kombinace technických nedostatků a nedostatečné přípravy lidí vede k vážným bezpečnostním mezerám v OpenClaw implementacích.

Firmy by měly přistupovat k zavádění OpenClaw Security systematicky, s jasnou strategií i zapojením všech zainteresovaných týmů. Bez toho vzniká riziko, že implementace bude spíš formalitou než skutečnou ochranou.

Jak často by měly firmy aktualizovat své bezpečnostní politiky pro OpenClaw?

Bezpečnostní politiky by měly být revidovány minimálně čtvrtletně, ideálně po každé významnější změně v infrastruktuře nebo hrozebném prostředí. To zajistí rychlou adaptaci na nové typy útoků a technologické změny, které jsou v oblasti AI agentů velmi dynamické.

Kdy nestačí základní ochrana OpenClaw Security?

Základní ochrana OpenClaw Security často nestačí při sofistikovaných útocích a dynamických změnách prostředí.

Standardní nastavení a defaultní bezpečnostní opatření pokryjí jen základní hrozby, ale nezvládnou detekovat pokročilé techniky jako behaviorální manipulace AI agentů. V praxi to znamená, že bez dodatečných vrstev ochrany zůstáváte zranitelní vůči novým a cíleným útokům.

Kdy základní ochrana selhává,pomůže přístup založený na kontextovém monitoringu a adaptivních pravidlech.

OpenClaw Security musí být schopna reagovat na změny v chování agentů i okolního prostředí v reálném čase. To vyžaduje nástroje pro kontinuální sledování runtime procesů, jako jsou Falco nebo Sysdig, které doplňují statické politiky o dynamické vyhodnocování rizik.

| Situace | Proč nestačí základní ochrana | Doporučené řešení |

|---|---|---|

| Sofistikované útoky využívající AI chování | Defaultní nastavení neidentifikují anomálie v interakcích agentů. | Nasazení behaviorální analýzy a SIEM systémů s AI komponentami. |

| Rychlé změny v infrastruktuře nebo hrozbách | Základní politika není flexibilní pro nové scénáře a exploity. | Pravidelná revize politik minimálně čtvrtletně, automatizované aktualizace. |

| Nedostatečná segmentace přístupových práv | Příliš široká oprávnění umožňují eskalaci práv útočníkům i insiderům. | Zavedení principu nejmenších oprávnění (least privilege) s auditováním IAM systémů. |

| Nezvládnutí runtime zranitelností containerů či AI agentů | Základní ochrana nekontroluje běhové změny a aktivity procesů. | Kontinuální monitoring s nástroji jako falco, Sysdig pro okamžitou reakci. |

Když potřebujete skutečně efektivní ochranu,musíte jít nad rámec základních funkcí a investovat do pokročilých technologií i procesů.

To zahrnuje pravidelné školení zaměstnanců, simulace útoků a zavedení vícevrstvé autentizace. Myslete na to jako na zdravotní péči: základní prevence je nutná, ale při vážnějších symptomech potřebujete specialistu a detailnější diagnostiku. Bez toho riskujete průniky i přes zdánlivě pevný perimetr.

Kdy je potřeba přejít na pokročilou ochranu OpenClaw?

Přechod nastává při zvýšené komplexitě infrastruktury nebo po prvních známkách sofistikovaných útoků. Pokud vaše bezpečnostní nástroje nedokážou rychle identifikovat neobvyklé chování AI agentů nebo reakce na nové hrozby trvají příliš dlouho, je čas nasadit adaptivnější řešení s automatizovaným monitoringem a analýzou.

Jak efektivně monitorovat a vyhodnocovat rizika openclaw Security

Efektivní monitoring a vyhodnocování rizik v OpenClaw Security vyžaduje kombinaci automatizovaných nástrojů a pravidelné analýzy dat.

Sledování bezpečnostních událostí v reálném čase pomáhá odhalit anomálie dříve, než dojde k incidentu. Automatizované nástroje jako Falco nebo sysdig sbírají data o chování agentů a procesů, což umožňuje rychlou reakci na podezřelé aktivity.

Klíčem je kontextová analýza, která propojuje různé zdroje dat a hodnotí rizika podle aktuální situace.

Think of it like this: samotný alert bez souvislostí je jen hluk.Pro efektivní vyhodnocení potřebujete SIEM systémy s AI komponentami, které dokážou identifikovat vzory útoků a oddělit falešné poplachy od skutečných hrozeb. Pro příklad, platformy jako Splunk nebo Elastic Security jsou v praxi osvědčené.

| Nástroj | Funkce | Příklad využití | Výhody |

|---|---|---|---|

| Falco | Runtime monitoring kontejnerů a procesů | Detekce neautorizovaných změn v kontejnerech během běhu | Nízká latence, integrace s Kubernetes |

| Sysdig Secure | Bezpečnostní monitoring a incident response | Automatické blokování podezřelých akcí pomocí politik | Podpora cloudových prostředí, detailní audit |

| splunk SIEM | Konsolidace logů a behaviorální analýza | identifikace pokročilých trvalých hrozeb (APT) | Pokročilá korelace dat, škálovatelnost |

| Elastic Security | Analýza bezpečnostních událostí v reálném čase | Sledování síťového provozu a endpointů pro hrozby zero-day | Open-source základ, flexibilita nasazení |

Doporučuji zavést pravidelné revize bezpečnostních metrik a simulace útoků pro ověření funkčnosti monitoringu.

Bez kontinuálního testování zůstávají slabiny často skryté. Například čtvrtletní pentesty společně s využitím red teaming technik výrazně zvyšují schopnost detekovat nové typy rizik dříve, než je útočníci využijí.

Jak často byste měli aktualizovat monitorovací politiky?

Mějte plán revize minimálně každé tři měsíce. Rizikové prostředí se mění rychle – nové zranitelnosti i útoky vznikají neustále. Pravidelné aktualizace pomáhají přizpůsobit pravidla aktuálním hrozbám a udržet ochranu relevantní.

Doporučené nástroje pro zabezpečení s OpenClaw Security

Pro zabezpečení v OpenClaw Security je klíčové používat specializované nástroje, které pokrývají různé vrstvy ochrany a umožňují rychlou reakci na hrozby.

Výběr správných nástrojů závisí na vašem prostředí, ale kombinace monitoringu, analýzy a automatizované reakce je nezbytná pro efektivní ochranu.Tyto nástroje by měly podporovat integraci s existující infrastrukturou a nabízet škálovatelnost podle růstu firmy.

| Nástroj | funkce | Příklad využití | Výhody |

|---|---|---|---|

| Falco | Runtime monitoring kontejnerů a procesů | Okamžitá detekce neautorizovaných změn během běhu aplikací v Kubernetes | Nízká latence, bezproblémová integrace s Kubernetes clusterem |

| Sysdig Secure | Bezpečnostní monitoring s možností automatické reakce | Blokování podezřelých akcí dle nastavených bezpečnostních politik v cloudových prostředích | Detailní audit, podpora multi-cloudu, rychlá odezva na incidenty |

| splunk SIEM | konsolidace logů a behaviorální analýza událostí | Identifikace pokročilých trvalých hrozeb (APT) pomocí korelace dat z různých zdrojů | Škálovatelnost, pokročilé analytické funkce, AI komponenty pro odfiltrování falešných poplachů |

| Elastic Security | reálná analýza bezpečnostních událostí a síťového provozu | Sledování zero-day hrozeb na endpoint systémech i v síti díky otevřenému zdroji a flexibilitě nasazení | Open-source základ, možnost vlastních úprav a integrací, nízké náklady na licencování |

| CrowdStrike Falcon | Endpoint Detection and Response (EDR) | Detekce a blokování pokročilých útoků přímo na koncových zařízeních v reálném čase | Cloud-native platforma, rychlé nasazení, detailní forenzní analýza incidentů |

| Aqua Security | Zabezpečení kontejnerových prostředí a serverless funkcí | Skenování image kontejnerů před nasazením a runtime ochrana proti útokům na kontejnery | kombinace prevence i detekce s podporou CI/CD pipeline pro automatizaci bezpečnosti devopsu |

Doporučuji vybrat kombinaci nástrojů, která pokryje jak runtime monitoring, tak i behaviorální analýzu a automatizovanou reakci.

Pokud spoléháte pouze na jeden typ nástroje, například jen SIEM bez runtime kontroly, mohou vám uniknout rychlé nebo sofistikované útoky. Proto se osvědčuje implementovat vrstvenou obranu s kontinuálním zlepšováním.

Které nástroje jsou nejvhodnější pro menší firmy versus velké korporace?

Méně komplexní prostředí zvládnou dobře open-source řešení jako Falco nebo Elastic security. Pro větší firmy s rozsáhlými IT infrastrukturami jsou vhodnější komerční platformy typu Splunk SIEM či CrowdStrike Falcon kvůli lepší škálovatelnosti a podpoře.

Kromě samotných technologií nezapomeňte na pravidelné aktualizace a školení týmu.

Nástroje samy o sobě nezajistí bezpečnost. Vaše schopnost správně je nakonfigurovat, sledovat výstupy a adekvátně reagovat rozhoduje o úspěchu celé strategie ochrany v OpenClaw Security.

Kroky k zavedení ochrany proti rizikům OpenClaw Security

Zavedení ochrany proti rizikům v OpenClaw Security vyžaduje systematický přístup rozdělený do jasných kroků.

Prvním krokem je detailní analýza rizik a identifikace nejkritičtějších oblastí. Bez přesného pochopení konkrétních hrozeb a slabin nemá smysl investovat do nástrojů nebo procesů, které nebudou efektivní.

- Vyhodnocení aktuálního stavu: Zmapujte infrastrukturu, systémy a procesy, kde OpenClaw Security zasahuje.

- Prioritizace rizik: Rozdělte hrozby podle pravděpodobnosti a dopadu na byznys.

- Výběr vhodných nástrojů: Zvolte kombinaci runtime monitoringu, behaviorální analýzy a automatizované reakce (např. Falco + Splunk SIEM).

- Nastavení politik a pravidel: Definujte jasné bezpečnostní politiky a pravidla pro detekci i reakci na incidenty.

- Školení týmu: Ujistěte se, že operátoři rozumí nástrojům i možným scénářům útoků.

- Testování a ladění: Pravidelně simulujte útoky, abyste odhalili mezery a zdokonalili obranu.

- Kontinuální monitoring a zlepšování: Bezpečnost není jednorázová akce - sledujte metriky,analyzujte incidenty a adaptujte opatření.

| Krok | Popis | Doporučený nástroj/metoda | Příklad |

|---|---|---|---|

| Vyhodnocení stavu | Zmapování systémů ovlivněných OpenClaw Security | Nástroje pro asset finding (např. Nmap) | Zjištění nechráněných kontejnerů v Kubernetes clusteru |

| Prioritizace rizik | Kategorizace hrozeb dle dopadu a pravděpodobnosti | metodiky jako CVSS nebo vlastní scoring | Zaměření na riziko úniku dat přes špatně nastavené API |

| Výběr nástrojů | Kombinace monitoringu, analýzy a reakce na incidenty | Falco, Splunk SIEM, CrowdStrike Falcon apod. | Nastavení Falco pro runtime detekci změn v kontejnerech |

| Nastavení politik | Sestavení bezpečnostních pravidel dle firemních standardů | DLP politiky, firewall pravidla, alertovací mechanismy | Zákaz spouštění neautorizovaných binárek v produkci |

| Školení týmu | Zvýšení povědomí o hrozbách a reakcích na ně | Cvičení typu tabletop exercises, školení s experty | Tým reaguje na simulovaný útok ransomware během 30 minut |

| Testování obrany | Přezkoušení efektivity bezpečnostních opatření praktickými testy | Pentest, red teaming, automatizované simulace útoků (např. Kali Linux) | Zjištění slabých míst ve správě přístupových práv ke kontejnerům |

| Kontinuální monitoring a zlepšování „, Nejčastější dotazyjak zjistím, zda je moje implementace OpenClaw Security opravdu bezpečná?Bezpečnost implementace ověříte pravidelnými penetračními testy a auditami přístupových práv. Tyto testy simulují reálné útoky a odhalí slabiny, které běžné kontroly nemusí zachytit. Pro firmy doporučuji najmout specializovaný tým alespoň jednou za šest měsíců. Co dělat, když OpenClaw Security začne neočekávaně zpomalovat systém?Prvním krokem je zkontrolovat zatížení procesoru a síťové aktivity spojené s OpenClaw. V mé zkušenosti pomůže i aktualizace softwaru na nejnovější verzi, protože často řeší optimalizační chyby nebo konflikty s jinými aplikacemi. Je lepší používat OpenClaw Security samostatně nebo v kombinaci s tradičními bezpečnostními nástroji?Kombinace OpenClaw Security s tradičními nástroji poskytuje komplexnější ochranu než samostatné nasazení. openclaw například automatizuje reakce na incidenty, zatímco tradiční nástroje pokrývají základní firewall a antivirovou ochranu, což dohromady zvyšuje celkovou odolnost systému. Kdy je vhodné přejít z lokálního nasazení OpenClaw na cloudové řešení?Přechod na cloudové řešení doporučuji při rychlém růstu firmy nebo potřebě škálovatelnosti a vzdáleného přístupu. Cloudové varianty často nabízejí lepší monitoring a zálohování dat, což usnadňuje správu bezpečnosti ve větších týmech. Jaký je rozdíl mezi OpenClaw Security a běžnými AI bezpečnostními systémy?OpenClaw Security se liší tím, že umožňuje AI agentovi autonomně přistupovat k souborům a příkazové řádce nonstop. V praxi to znamená rychlejší reakce na hrozby, ale také vyšší riziko neoprávněného zásahu bez lidské kontroly, což není standardem u jiných systémů. Závěrečné myšlenky

Podívejte se také na náš průvodce pokročilými bezpečnostními nástroji,který vám pomůže posunout ochranu o krok dál. |

![Vibe coding cleanup specialist: Co to je a proč [Bez žargonu] 7 Vibe coding cleanup specialist: Co to je a proč [Bez žargonu]](https://biexperts.cz/wp-content/uploads/2026/04/27968-9ee793b4-vibe-coding-cleanup-specialist-co-to-je-a-proc-bez-zargonu-768x419.png)